In der heutigen digitalen Landschaft werden Unternehmen immer wieder mit komplexen Bedrohungen und gezielten Angriffen konfrontiert. Sicherheitslösungen und präventive Maßnahmen alleine reichen oft nicht aus, um fortschrittliche, hartnäckige Bedrohungen (Advanced Persistent Threats, kurz APTs) erfolgreich abzuwehren. Um die Robustheit eines Sicherheitssystems wirklich zu testen, bedarf es eines Tools, das eine realistische Bedrohungssimulation bietet und Schwachstellen aufdeckt, bevor es ein Angreifer tut.

Hier kommt werthGHOST ins Spiel – das weltweit erste Post-Exploitation-Framework speziell für SAP-Systeme. Mit werthGHOST erhalten Unternehmen die Möglichkeit, APTs realistisch zu simulieren und Sicherheitsmechanismen auf die Probe zu stellen.

Was ist werthGHOST?

Der werthGHOST wurde entwickelt, um den nächsten Schritt in der Cybersecurity zu ermöglichen: die aktive und realistische Bedrohungssimulation in SAP-Umgebungen. Dabei geht es nicht nur um die Identifizierung von Schwachstellen, sondern um die Fähigkeit, reale Angriffsszenarien zu simulieren und darauf zu reagieren. Mit werthGHOST kann ein Unternehmen sein SAP-System wie nie zuvor testen und sicherstellen, dass Sicherheitsvorkehrungen und Detection-Systeme reaktionsfähig und belastbar sind.

Die wichtigsten Funktionen des werthGHOST

Unser Framework bietet eine breite Palette an Funktionalitäten, die es ermöglichen, Angriffe präzise zu simulieren und die Auswirkungen auf das SAP-System zu bewerten. Die Hauptfunktionen umfassen:

- OS-Befehlsausführung: Ermöglicht das Ausführen von Betriebssystembefehlen direkt über das Framework, um zu testen, wie tief Angreifer vordringen könnten und wie gut das System abgesichert ist.

- SQL-Befehlsausführung: Mit dieser Funktion können SQL-Befehle direkt in die Datenbank des SAP-Systems eingegeben werden. Dies simuliert eine Bedrohung, die auf sensible Unternehmensdaten abzielt.

- Dateizugriff: Der Zugriff auf System- und Benutzerdateien ermöglicht eine weitere, realistische Simulation von Angriffen auf kritische Daten.

- ABAP-Ausführung: Durch die Ausführung von ABAP-Code kann SAP-spezifischer Programmcode eingeschleust werden und Angriffe auf die Geschäftslogiken simuliert werden.

- Socks Proxy: Diese Funktion dient der Umgehung von Sicherheitskontrollen und der Weiterleitung von Datenverkehr, wie es auch echte Angreifer häufig tun würden.

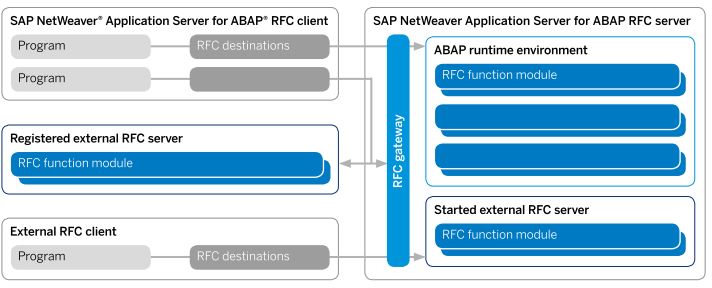

- Lateral Movement: Der werthGHOST simuliert, wie sich ein Angreifer von einem kompromittierten System aus im Netzwerk weiterbewegen könnte. So lässt sich testen, ob das Sicherheitskonzept Angreifer in ihrer Bewegung zwischen verschiedenen Systemen aufhalten kann.

Vorteile von werthGHOST für Unternehmen

- Realitätsnahe Bedrohungssimulation: werthGHOST ermöglicht es reale Bedrohungsszenarien unter kontrollierten Bedingungen zu simulieren. Die Auswirkungen der Angriffe sind sichtbar und helfen dabei, Schwachstellen zu identifizieren.

- Testen und Verbessern von Erkennungssystemen: Mit werthGHOST lassen sich bestehende Sicherheitssysteme und Detection-Lösungen testen und optimieren. So können Unternehmen sicherstellen, dass Bedrohungen frühzeitig erkannt und abgewehrt werden können.

- Sicheres Testen ohne Betriebsunterbrechung: Das Framework wurde entwickelt, um SAP-Systeme realistisch und ohne Risiko für den laufenden Betrieb zu testen. Unternehmen können sicherstellen, dass ihre Daten und Prozesse auch während der Tests geschützt bleiben.

- Schulung und Weiterentwicklung des Sicherheitsteams: Die Simulation eines APTs mit werthGHOST gibt Sicherheitsteams die Möglichkeit, praxisnahe Erfahrung mit APTs und anderen fortschrittlichen Bedrohungen zu sammeln und sich so auf echte Angriffe vorzubereiten.

Fazit

In Zeiten wachsender Bedrohungen und zunehmender Komplexität der IT-Umgebungen benötigen Unternehmen Unterstützung, um sich auf Angriffe und Sicherheitsvorfälle realistisch vorbereiten. Der werthGHOST ist mehr als nur ein Test-Tool – es ist ein entscheidender Baustein für eine proaktive und zukunftssichere Sicherheitsstrategie.

Mit dem werthGHOST haben Unternehmen nun die Möglichkeit, ihre SAP-Systeme unter echten Bedingungen zu testen und das Vertrauen in ihre Sicherheitsmaßnahmen zu stärken. Zögern Sie nicht, uns zu kontaktieren, um mehr über den werthGHOST und seine Einsatzmöglichkeiten zu erfahren.

Über uns

Werth IT GmbH ist ein innovativer Anbieter für Sicherheitslösungen, die speziell für anspruchsvolle IT-Umgebungen entwickelt wurden. Wir setzen uns dafür ein, Unternehmen mit den besten Werkzeugen auszustatten, um ihre Systeme und Daten optimal zu schützen.